Lab 1 - GUIで ADC App の作成

Important

想定時間: 15分

Note

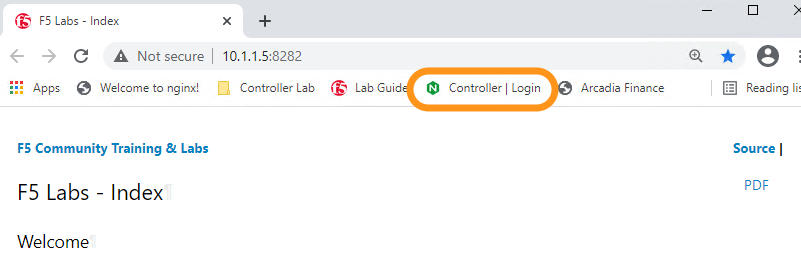

このラボの手順はラボを実施する方がWindows jumphost – jumphost-1 から操作する手順を示しています。

接続方法についてはこちらを参照ください。 F5 Labs - Index

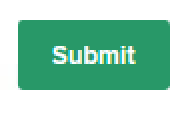

NGINX Controller が持つオブジェクトのコンセプト

このセクションではNGINX Controllerのオブジェクトについて説明します。BIG_IPやNGINXのコンセプトや記述方法と比較してください

Environments

“Environment”は論理的なAppのグループです。これはRBAC(Role Based Access Control)の最上位の構成要素として利用されます Environmentsは組織や構成管理の観点で利用されるものであり、実際に管理対象となるNGINX Plusインスタンスにデプロイされるコンフィグ上には表現されません。 概念的には、BIG-IPのパーティションに似たものとなります。

Cert

SSL証明書と鍵をNGINX Controllerで一元的に管理・保存します。 これらは”Gateway”の機能に割り当てることが可能であり、設定に応じて利用します。

Gateway

“Gateway”は対象となるNGINX PlusインスタンスにデプロイするNGINX Config / Directiveに相当します この機能では、待ち受けるFQDN、許可するHTTPメソッド、SSL/TLS設定、その他様々なHTTP Parameter(buffer , body size , TCP keepalive)が含まれます。 これらの設定は、対象となるNGINX Configの”server” directive配下に表記される情報となります。 BIG-IPのTCP / HTTP / ClientSSL Profile等に相当する設定です

App

“App”はマイクロサービス環境で動作する すべての アプリケーションの要素を論理的にまとめたグループです。 “App”に含まれるそれぞれの”Component”が各マイクロサービスを示します。 これらは論理的なグループを示しており、NGINX Plusインスタンスの設定情報を示すものではありません。 BIG-IPファミリのコンセプトでは、AS3のテナントや、BIG-IQの”Application”に相当します。

Component

“Component”は単一のサービスを示す最も基本的な表現です。これは通信を待ち受けるためのURIなどの情報を含み、分散先サーバである”Workload Group”等を管理し、 トラフィックの転送先、HTTPの操作に関する情報(redirect, rewrite, header 操作)、ロギング設定などを指定します BIG-IPのVS、Poolや、HTTP Profile、Local Traffic PolicyやiRuleの一部の機能に該当します

Workload Group

“Workload Group”はバックエンドサーバをまとめたグループです。NGINX Configでは”upstream”でこの内容を記述します。 BIG-IPの”pool”および個々の”pool member”に相当します

Applicationをデプロイする

jumphostのChromeで開かれているNGINX Controllerの管理画面を操作します。証明書エラーが表示されている場合には適切に操作をして画面を開いてください

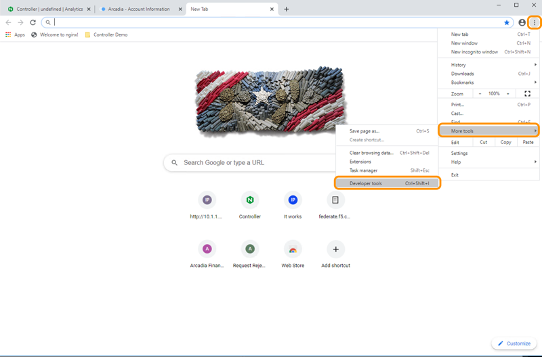

もし開かれていない場合、Chromeブラウザを開いてください

BookmarkからNGINX Controller UIにアクセスしてください

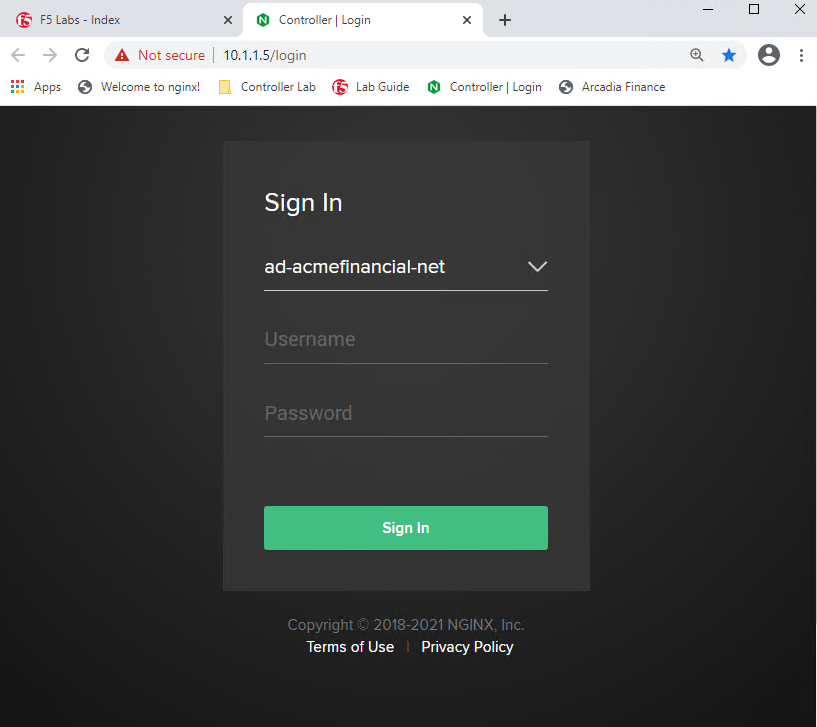

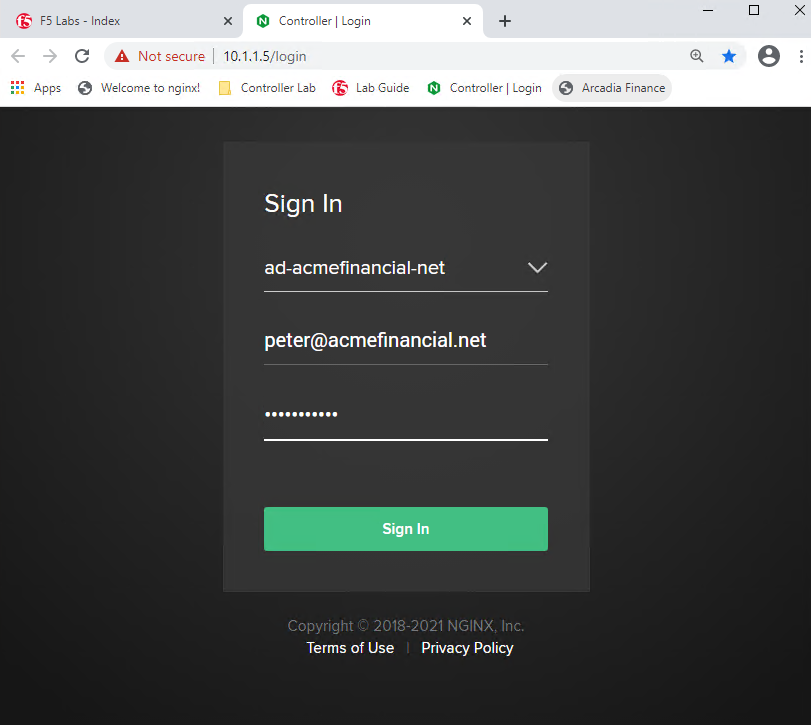

NGINX Controller のadmin accountである、

Peter ParkerでログインしてくださいUsername Password peter@acmefinancial.net Peter123!@#

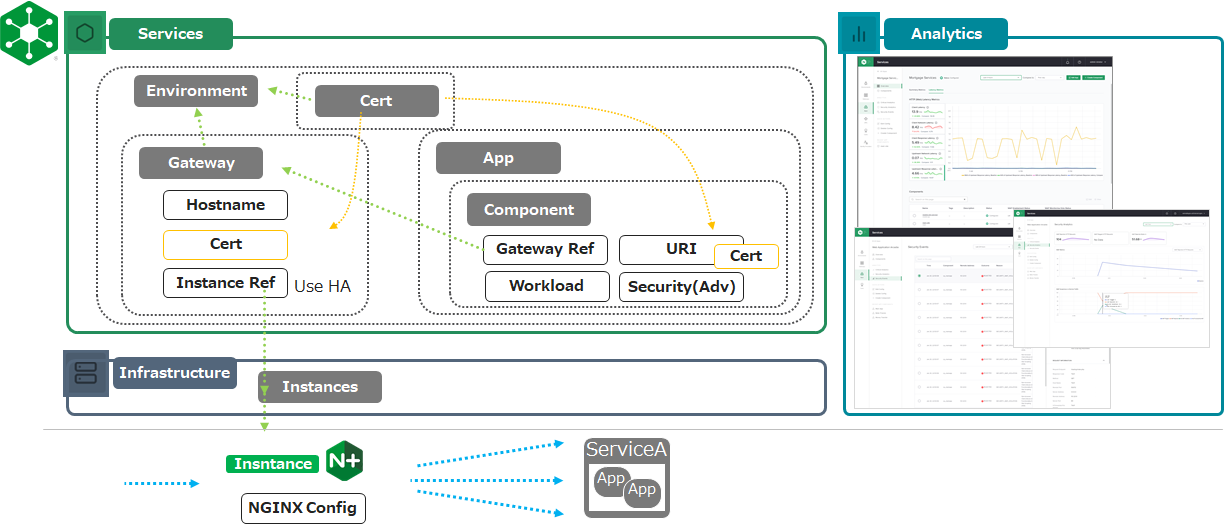

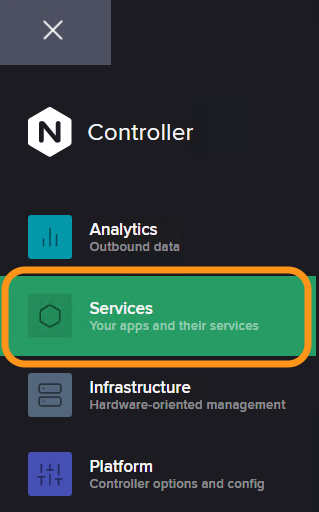

Services を開いてください。このセクションおよび配下の項目がこのラボで必要となる設定を作成するために利用します

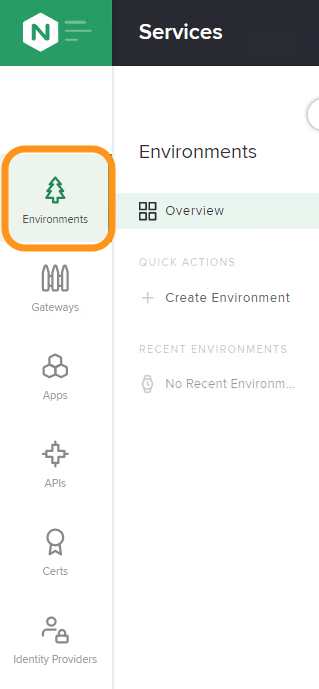

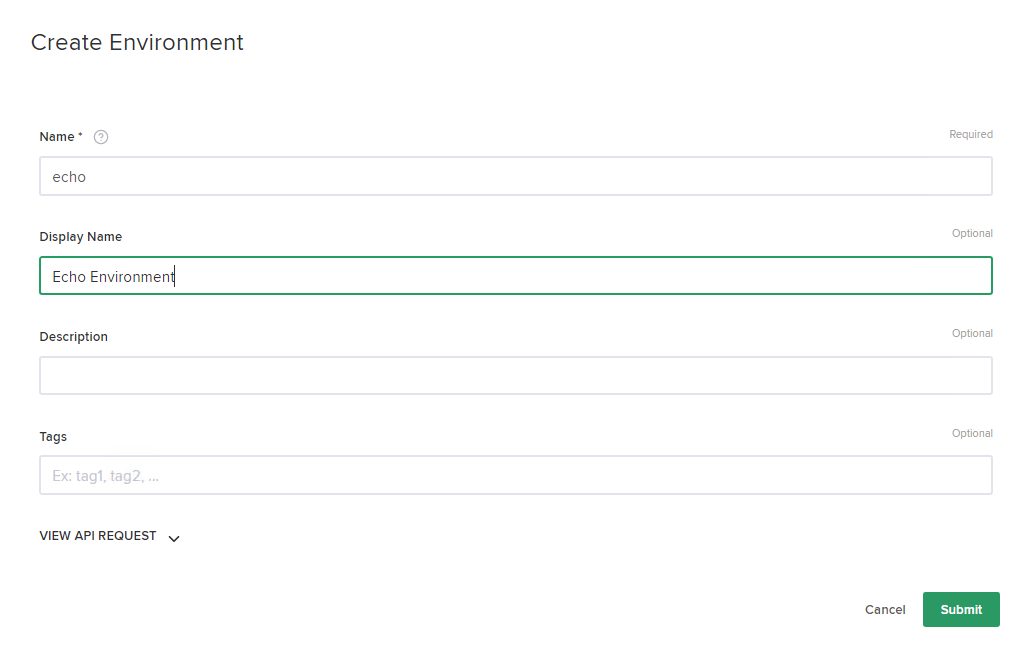

Environmentを作成する

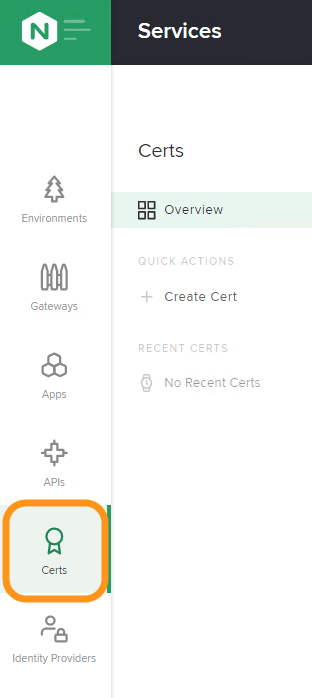

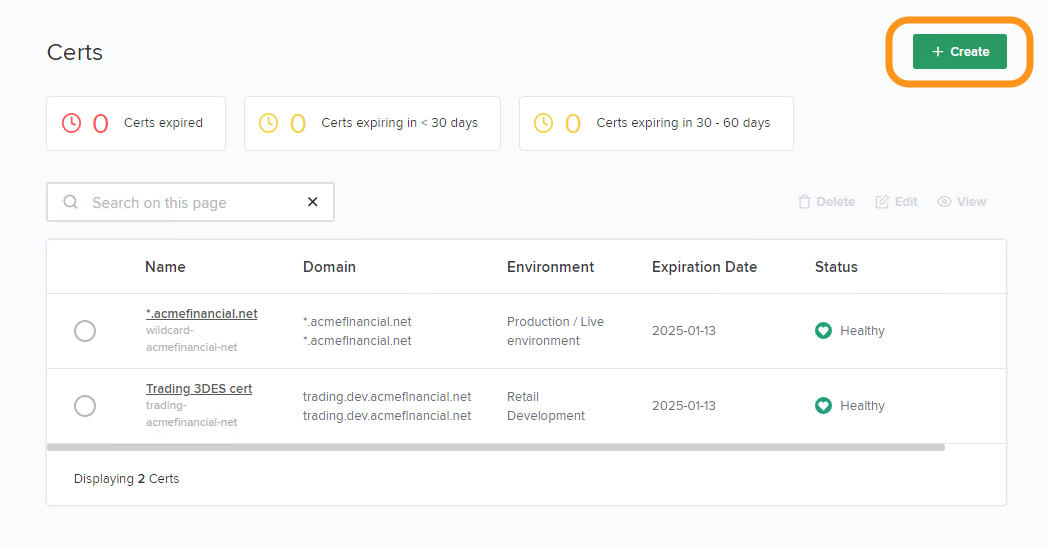

証明書の追加

“Certs” を選択してください

右上にある “Create” ボタンをクリックしてください

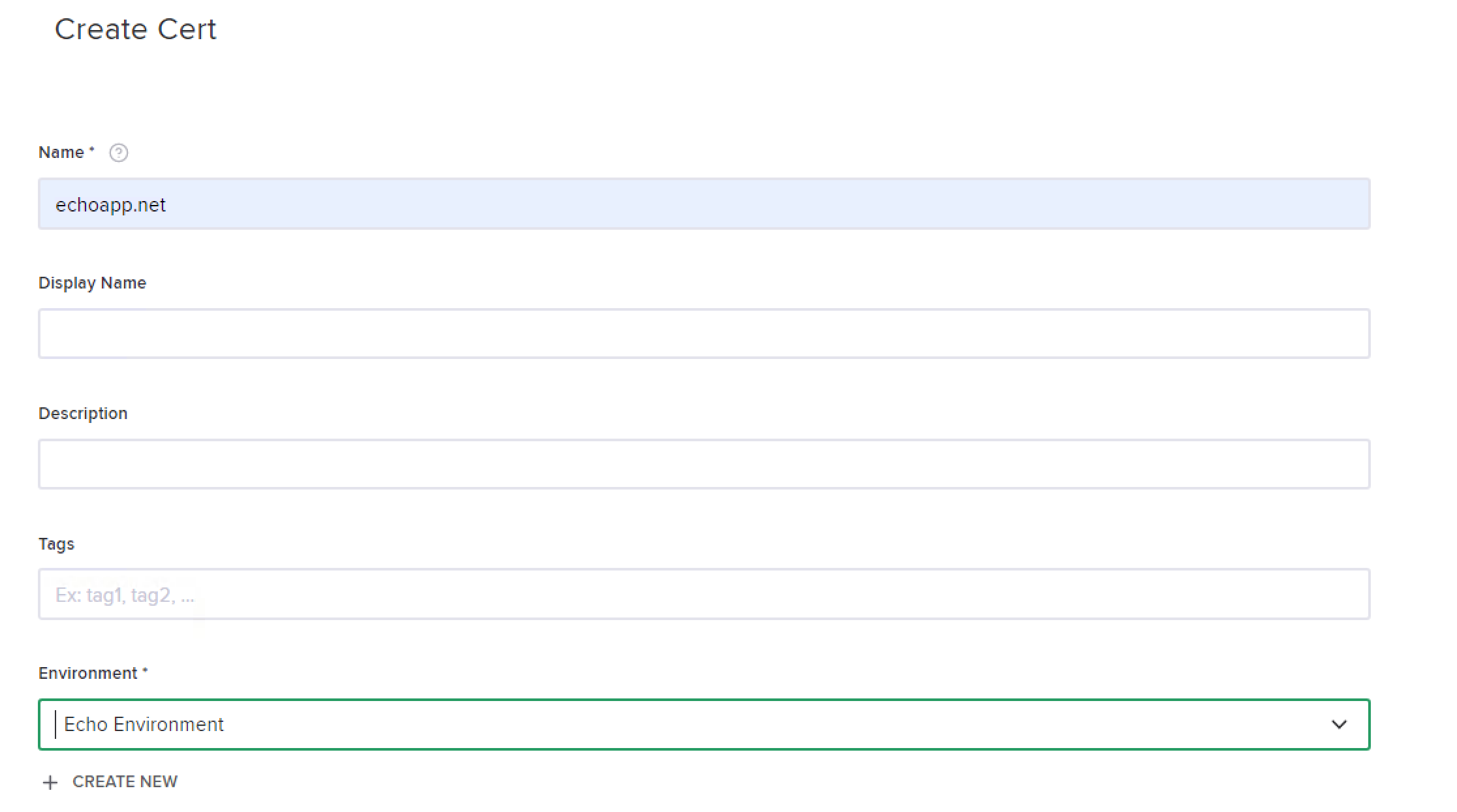

以下の通り項目を埋め、適切な Environment をドロップダウンリストから選択してください

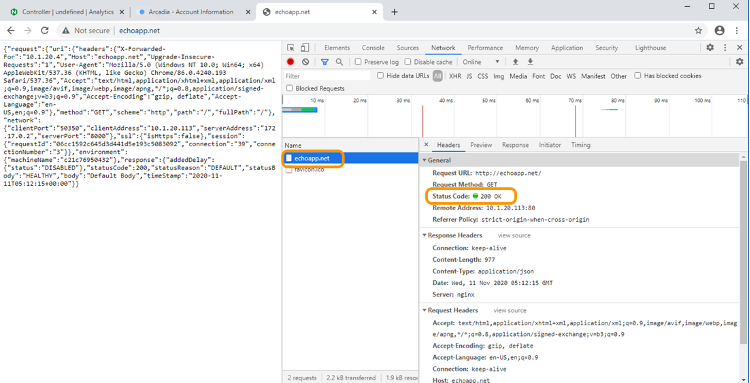

Field Value Name echoapp.netEnvironment Echo Environment

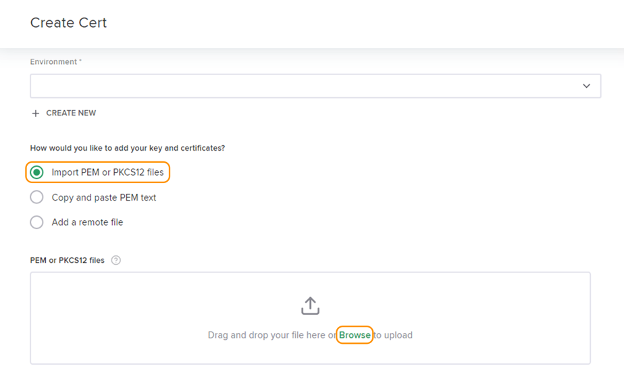

Import PEM or PKC12 ラジオボタンを選択し、Browse から証明書と鍵を選択します

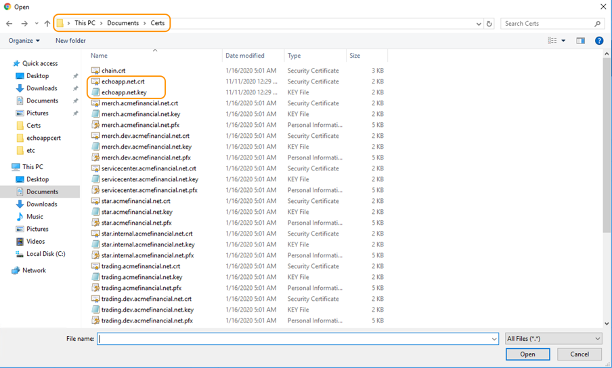

証明書 (echoapp.net.crt) 鍵 (echoapp.net.key) をポップアップで表示される内容から選択してください ( This PC -> Documents -> Certs )

Note

証明書と鍵はそれぞれアップロードをしてください。NGINX Controllerは複数のファイルアップロードに対応していません

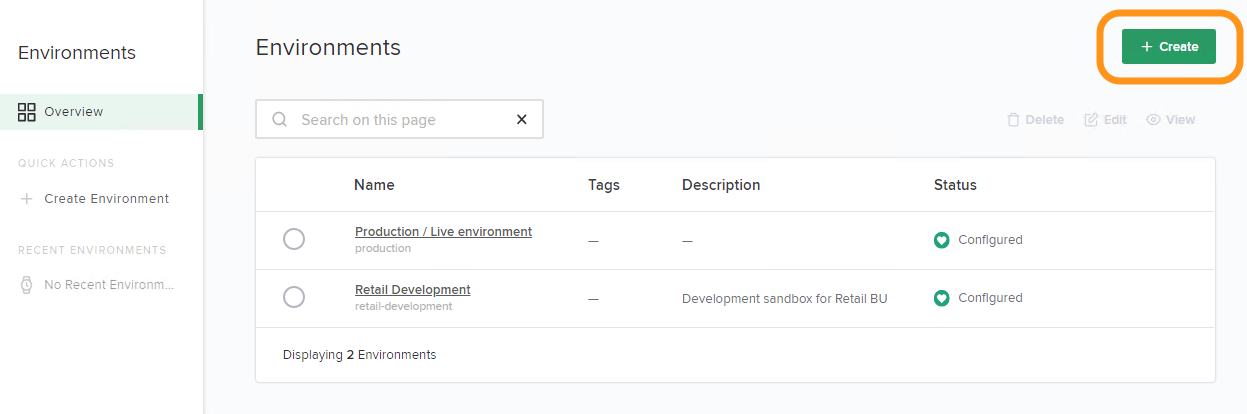

Submit をクリックし、操作を完了させてください

Gatewayの作成

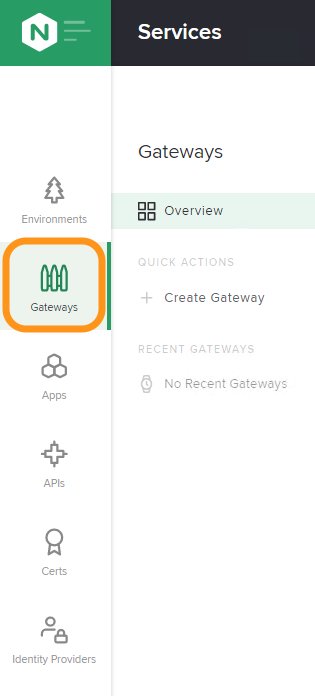

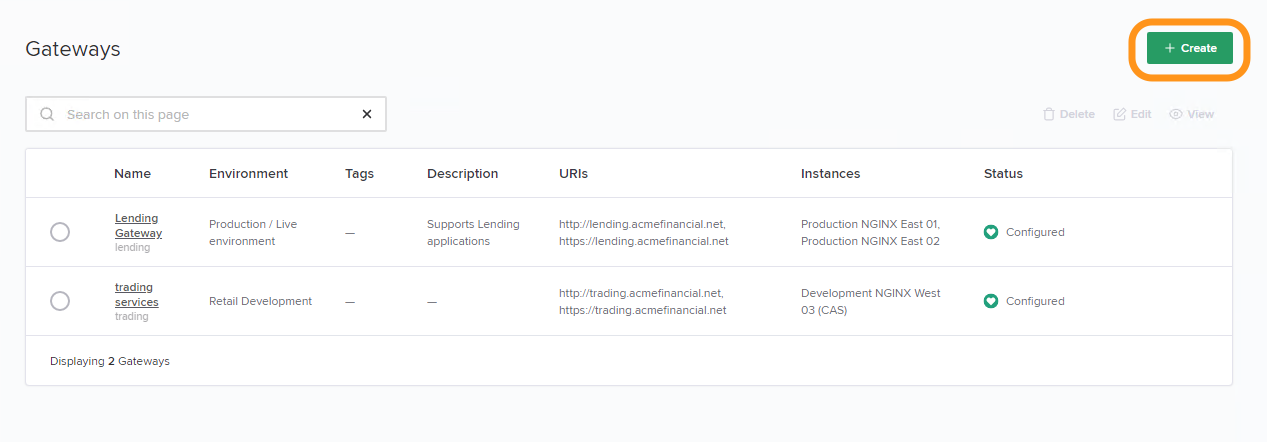

“Gateways” を選択してください

右上にある “Create” ボタンをクリックしてください

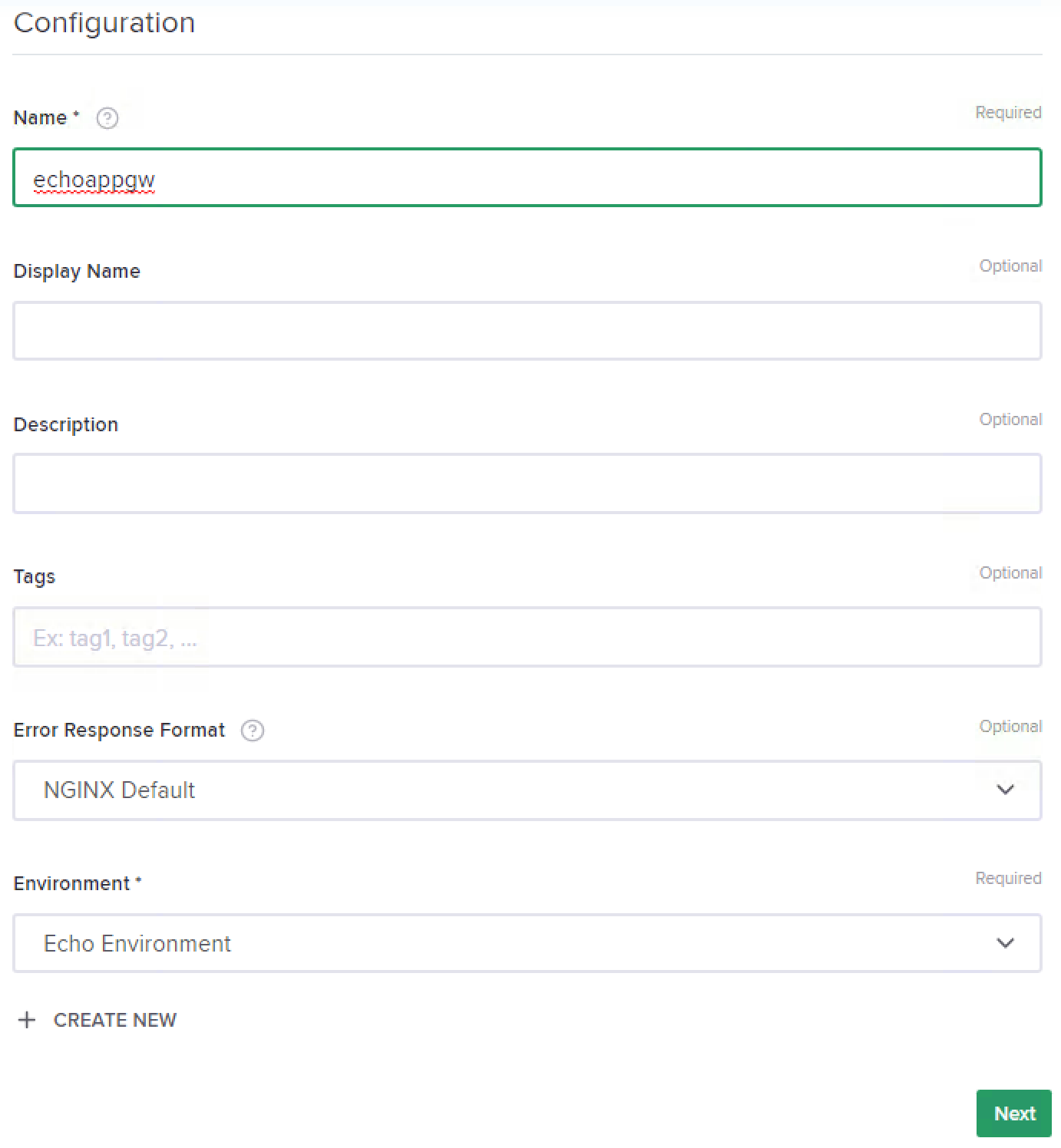

Configuration セクションの内容を以下の通り項目を埋めてください。入力後、Next をクリックするか、次のセクションの名称をクリックしてください

Field Value Name echoappgwEnvironment Echo Environment

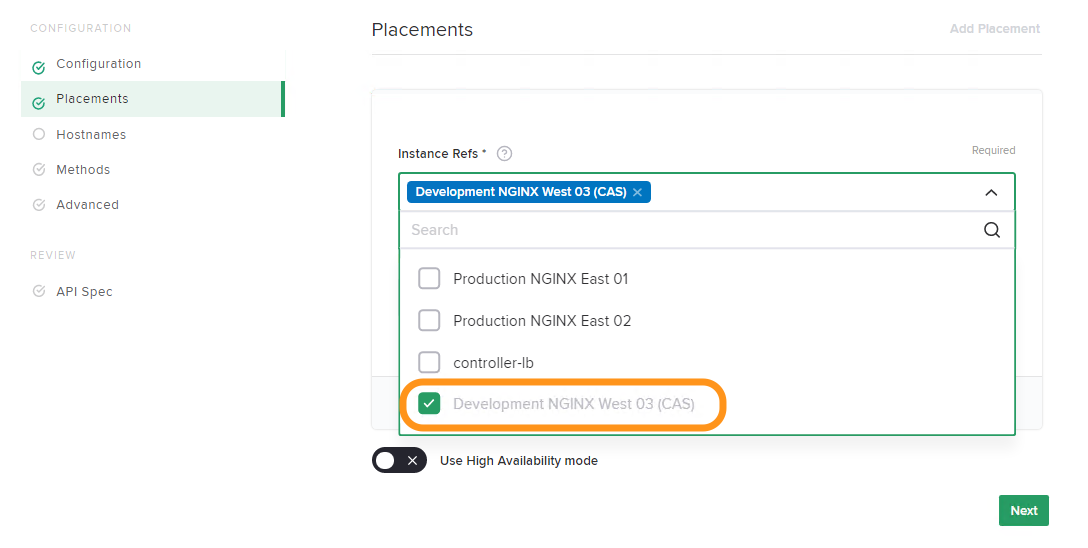

Placements セクション配下のInstance Ref で “Development NGINX West 03 (CAS)” を選択してください

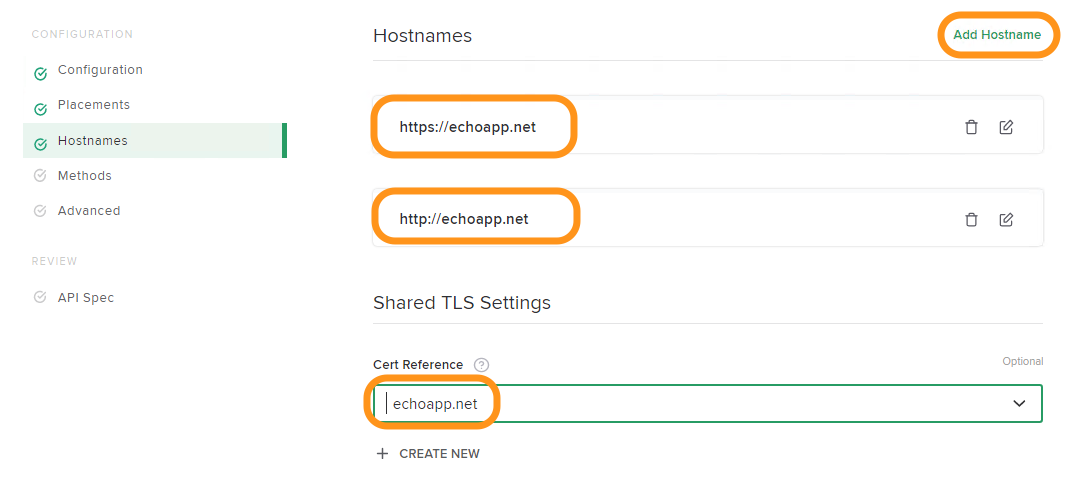

Hostnames セクション配下で、指定のホスト名を追加してください(

http://echoapp.net,https://echoapp.net). それぞれのホスト名で、 Match Method は指定しないでください。”Cert Reference”で echoapp.net を選択してください。ホスト名の追加操作が完了した場合、正しくそれぞれのメニュー右下部の”Done”をクリックしてくださいNote

You will need to use the Add Hostname link pictured below to add multiple hostnames.

Submit をクリックし、操作を完了させてください

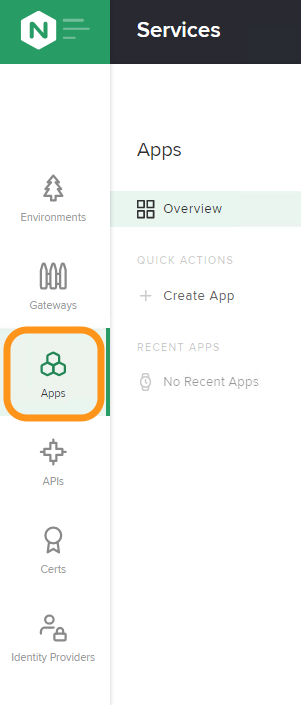

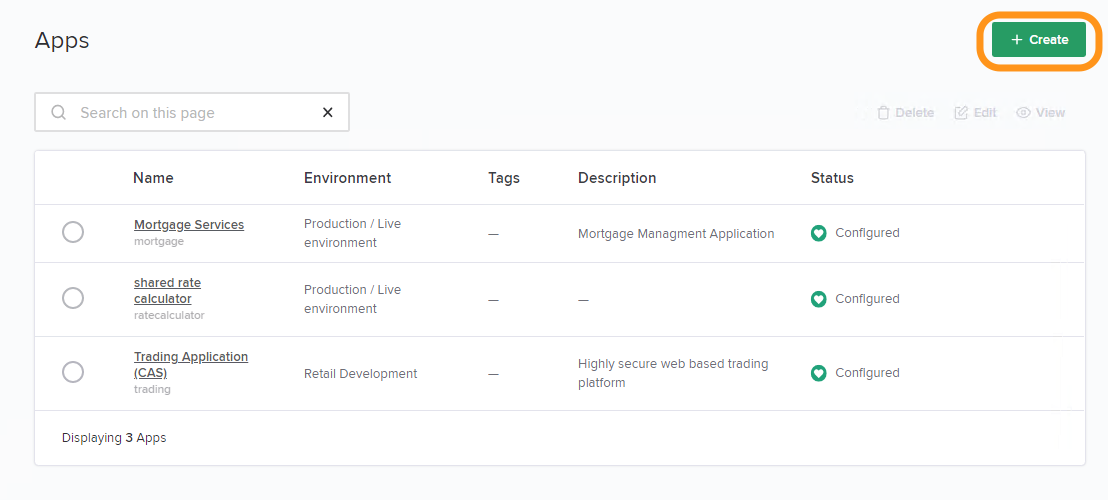

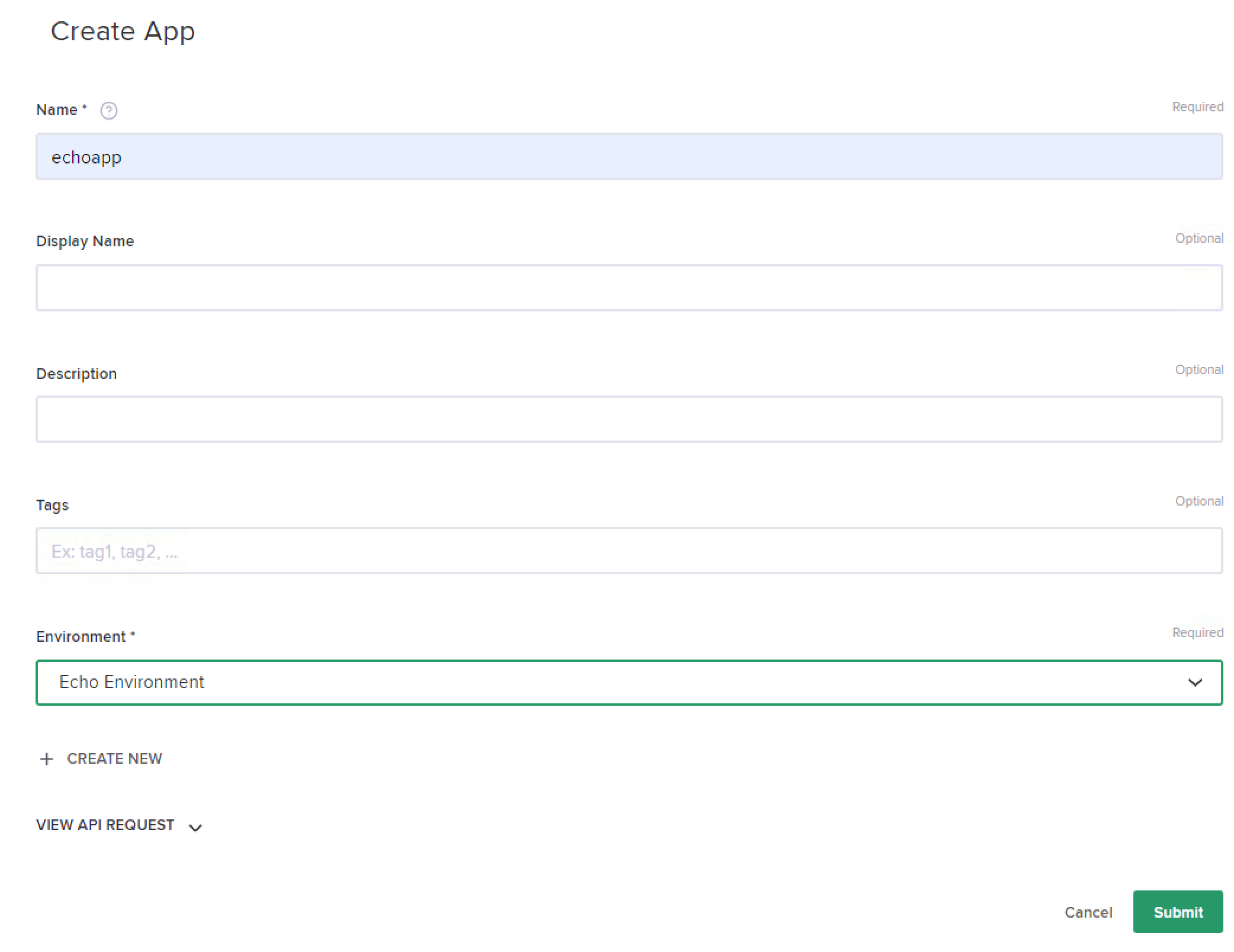

Appを作成する

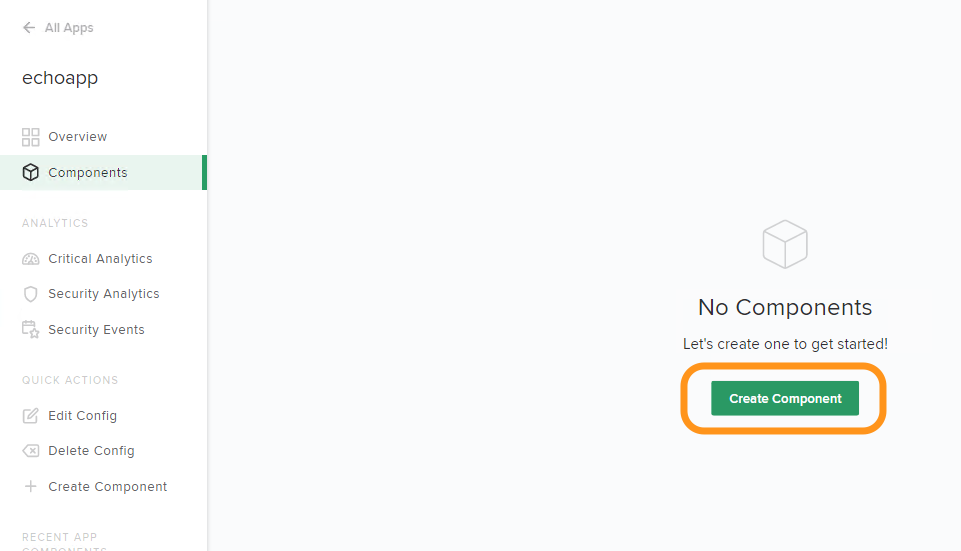

Componentを作成する

“Components” セクションを選択し、画面中央の “Create Component” をクリックしてください

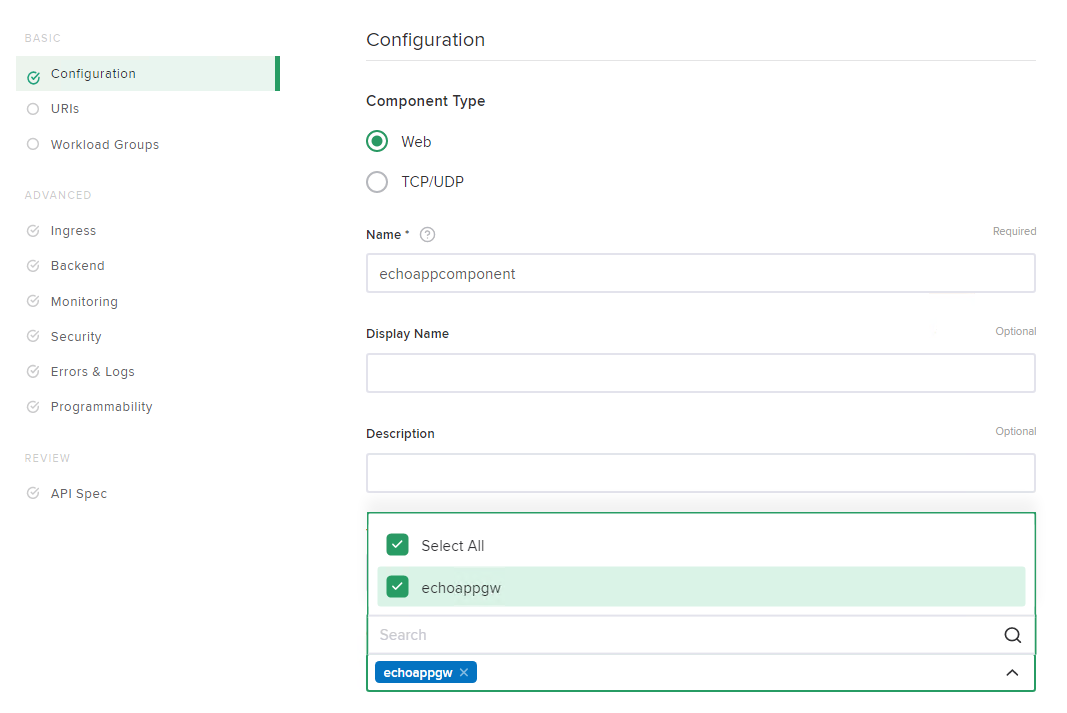

以下の通り項目を埋め、ドロップダウンリストから Gateway Refs を選択してください

Field Value Name echoappcomponentGateway Refs echoappgw

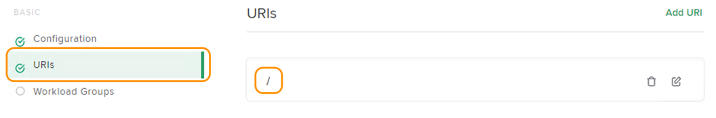

URIs のセクションを開き、URIに

/を指定します。Match Method は指定しないでください

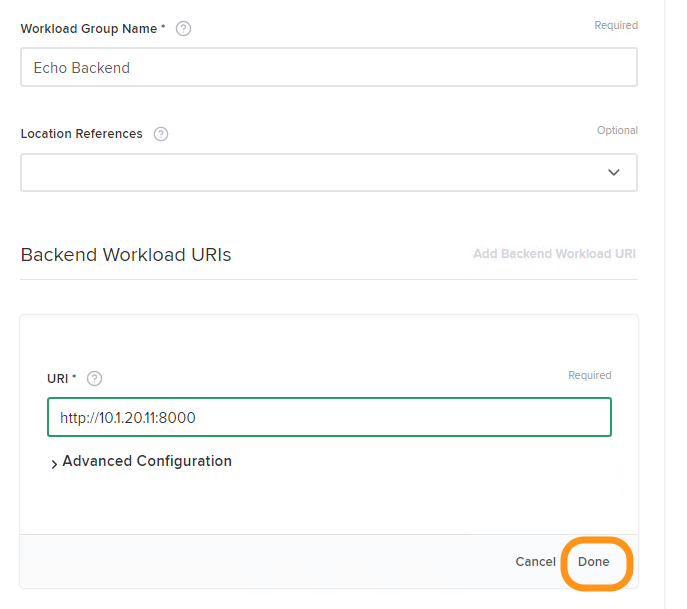

Workload Groups のセクションを開き、以下の通り項目を埋めてください。Backend URIの指定、Workload Group双方の操作が完了した場合、正しくメニュー右下部の”Done”をクリックしてください

Field Value Name Echo BackendBackend Workload URIs http://10.1.20.11:8000

Submit をクリックし、操作を完了させてください